ВЮУАҪЈ

ЈЁ№г¶«ФӯҙҙҝЖјјУРПЮ№«ЛҫЈ¬№г¶« »ЭЦЭ 516003Ј©

0 Тэ СФ

ЛжЧЕОпБӘНшәН5G НЁРЕјјКхөДҝмЛЩ·ўХ№Ј¬ИзәОұЈХПХвТ»РВРЛБмУтЦРөДКэҫЭ°ІИ«іЙОӘТ»ёцЦШТӘөДСРҫҝҝОМвЎЈОпБӘНшЙиұёөД№г·әІҝКрәН5G НшВзөДёЯЛЩМШРФҙшАҙЗ°ЛщОҙУРөДМфХҪЈ¬УИЖдКЗФЪИ·ұЈКэҫЭҙ«Кд№эіМЦРөД°ІИ«РФ·ҪГжЎЈОДХВөДСРҫҝұіҫ°ҫЫҪ№УЪОпБӘНшФЪ5G »·ҫіПВөД°ІИ«ОКМвЈ¬МШұрКЗИзәОНЁ№э¶ЛөҪ¶ЛјУГЬІЯВФАҙұЈ»ӨКэҫЭГвКЬОҙКЪИЁ·ГОКәН№Ҙ»чЎЈ

1 ОпБӘНшУл5G НЁРЕјјКхөД·ўХ№ёЕКц

ОпБӘНшөДёЕДоЖрФҙУЪ20 КАјНД©Ј¬ЦёНЁ№эПИҪшөДРЕПўјјКхҪ«ёчЦЦРЕПўҙ«ёРЙиұёУлНшВзҪбәПЈ¬КөПЦОпУлОпЎўОпУлИЛЦ®јдЦЗДЬ»ҜөДРЕПўҪ»»»әННЁРЕЎЈЛжЧЕҙ«ёРЖчјјКхЎўОЮПЯНЁРЕәН»ҘБӘНшөДҝмЛЩ·ўХ№Ј¬ОпБӘНшјјКхөГөҪј«ҙуөДНЖ№г[1]ЎЈДҝЗ°Ј¬И«ЗтОпБӘНшКРіЎ№жДЈСёЛЩА©ХЕЈ¬ёщҫЭ№ъјККэҫЭ№«ЛҫЈЁInternational Data CorporationЈ¬IDCЈ©өДұЁёжЈ¬ФӨјЖөҪ2025 ДкЈ¬И«ЗтОпБӘНшЦ§іцҪ«і¬№э1.1 НтТЪГАФӘЎЈОпБӘНшөДУҰУГБмУтј«ОӘ№г·әЈ¬ҙУЦЗДЬјТҫУЎўЦЗ»ЫЕ©ТөөҪ№ӨТөЧФ¶Ҝ»ҜЎўЦЗДЬіЗКРҪЁЙиөИЈ¬ОпБӘНшјјКхХэЦрІҪЙшНёөҪИЛГЗЙъ»оөДёчёц·ҪГжЎЈ

5G НЁРЕјјКхФтКЗОпБӘНшјјКх·ўХ№өДБнТ»Зэ¶ҜБҰЈ¬І»ҪцМṩБЛёьёЯөДКэҫЭҙ«КдЛЩ¶ИЈЁЧоёЯАнВЫЛЩ¶ИҝЙҙп20 Gb/sЈ©Ј¬»№ҙу·щҪөөННшВзСУіЩЈЁЧоөНҝЙҙп1 msЈ©Ј¬Хв¶ФУЪКөКұРФТӘЗуј«ёЯөДОпБӘНшУҰУГЦБ№ШЦШТӘЎЈёщҫЭ№ъјКөзРЕБӘГЛЈЁInternational Telecommunication UnionЈ¬ITUЈ©№ШУЪ5G НшВзөДұкЧјЈ¬5G јјКхЦ§іЦГҝЖҪ·Ҫ№«АпБ¬ҪУёЯҙп100 НтёцЙиұё[2]ЎЈХвТ»МШРФК№өГ5GіЙОӘОпБӘНшҙу№жДЈІҝКрөДАнПлСЎФсЎЈҪШЦБДҝЗ°Ј¬И«ЗтТСУР¶аёц№ъјТәНөШЗшІҝКр5G НшВзЈ¬ФӨјЖөҪ2025 ДкЈ¬И«Зт5G УГ»§КэҪ«і¬№э25 ТЪЎЈ5G өДНЖ№гәНУҰУГҪ«ј«ҙуөШҙЩҪшОпБӘНшјјКхФЪёчёцБмУтөДЙоИлУҰУГЈ¬ҙУ¶шНЖ¶ҜХыёцЙз»бөДКэЧЦ»ҜЧӘРНЎЈ

2 ¶ЛөҪ¶ЛјУГЬјјКхөДРиЗу·ЦОц

2.1 КэҫЭ°ІИ«РФ

ҙУКэҫЭ°ІИ«РФөДҪЗ¶Иіц·ўЈ¬ОпБӘНш»·ҫіЦРөДКэҫЭ°ІИ«РФТӘЗуј«ёЯЎЈАэИзЈ¬ёщҫЭ№ъјКұкЧјISO/IEC 27001Ј¬РЕПў°ІИ«№ЬАнМеПөТӘЗуұЈХПКэҫЭөД»ъГЬРФЎўНкХыРФТФј°ҝЙУГРФЎЈФЪОпБӘНшөДУҰУГЦРЈ¬ИзЦЗДЬјТҫУПөНіЦРөДёцИЛТюЛҪКэҫЭЈ¬ЖдјУГЬұкЧјРиТӘЧсСӯёЯј¶јУГЬұкЧјЈЁAdvanced Encryption StandardЈ¬AESЈ©128 О»»тёьёЯО»өДјУГЬЛг·Ё[3]ЎЈФЪ5G НЁРЕ»·ҫіЦРЈ¬УЙУЪНшВзөДёЯЛЩҙ«КдМШРФЈ¬КэҫЭөДҙ«КдБҝіКЦёКэј¶ФціӨЎЈАэИзЈ¬5G НшВзөД·еЦөКэҫЭЛЩВКҝЙТФҙпөҪ20 Gb/sЈ¬Хв¶ФјУГЬјјКхМбіцБЛёьёЯөДР§ВКТӘЗуЈ¬јҙФЪұЈЦӨКэҫЭҙ«КдЛЩВКөДН¬КұЈ¬»№ТӘИ·ұЈКэҫЭөДјУГЬЗҝ¶ИЎЈ

2.2 РФДЬУлР§ВКРиЗу

ҝјВЗөҪРФДЬУлР§ВКЈ¬ОпБӘНшЙиұёНщНщҫЯУРУРПЮөДјЖЛгЧКФҙәНөзіШИЭБҝЎЈХвТӘЗујУГЬЛг·ЁФЪұЈЦӨ°ІИ«өДЗ°МбПВЈ¬ҫЎҝЙДЬөШјхЙЩ¶ФЙиұёРФДЬөДУ°ПмЎЈёщҫЭITU ¶Ф5G НшВзөДјјКх№ж·¶Ј¬¶ЛөҪ¶ЛСУіЩІ»УҰі¬№э1 msЎЈТтҙЛЈ¬јУГЬЛг·ЁФЪОпБӘНшЙиұёЙПөДЦҙРРКұјдұШРлФЪәБГлј¶ТФДЪЈ¬ТФВъЧгКөКұРФөДТӘЗуЎЈН¬КұЈ¬ФЪОпБӘНшЙиұёЙПФЛРРөДјУГЬЛг·Ё»№УҰҝјВЗДЬәДОКМвЎЈАэИзЈ¬Лг·ЁФЪЦҙРРКұУҰұЈіЦЙиұёөД№ҰәДФЪМШ¶Ё·¶О§ДЪЈ¬ИзІ»і¬№эЙиұёХэіЈ№ҰәДөД10%ЎЈ

2.3 ККУҰРФәНјжИЭРФРиЗу

ККУҰРФәНјжИЭРФТІКЗЖА№А¶ЛөҪ¶ЛјУГЬјјКхөДЦШТӘұкЧјЎЈОпБӘНш»·ҫі°ьә¬ёчЦЦІ»Н¬АаРНөДЙиұёәНУҰУГіЎҫ°Ј¬ХвҫНТӘЗујУГЬјјКхДЬ№»јжИЭІ»Н¬өДІЩЧчПөНіЎўУІјюЖҪМЁәННшВзРӯТйЎЈАэИзЈ¬ОпБӘНшЙиұёҝЙДЬФЛРРУЪІ»Н¬°жұҫөДLinux »тКөКұІЩЧчПөНіЈЁReal Time Operating SystemЈ¬RTOSЈ©Ј¬ТтҙЛјУГЬЛг·ЁРиТӘДЬ№»ФЪХвР©І»Н¬өДПөНіЙПёЯР§ФЛРРЎЈБнНвЈ¬ЛжЧЕРВөД°ІИ«НюРІІ»¶ПіцПЦЈ¬¶ЛөҪ¶ЛјУГЬЛг·ЁРиТӘҫЯұёТ»¶ЁөДБй»оРФәНҝЙА©Х№РФЈ¬ТФУҰ¶ФОҙАҙөДМфХҪЎЈАэИзЈ¬ЛжЧЕБҝЧУјЖЛгөД·ўХ№Ј¬ҙ«НіөДјУГЬЛг·ЁҝЙДЬГжБЩұ»ЖЖҪвөД·зПХЈ¬ТтҙЛОпБӘНшЦРөД¶ЛөҪ¶ЛјУГЬјјКхРиҝјВЗОҙАҙҝЙДЬІЙУГБҝЧУ°ІИ«өДјУГЬЛг·ЁЈ¬ТФұЈЦӨіӨЖЪөДКэҫЭ°ІИ«ЎЈ

3 5G НЁРЕјјКхФЪОпБӘНшЦРөД¶ЛөҪ¶ЛјУГЬІЯВФ

3.1 ёЯР§ККУҰРФјУГЬЛг·ЁөДУҰУГ

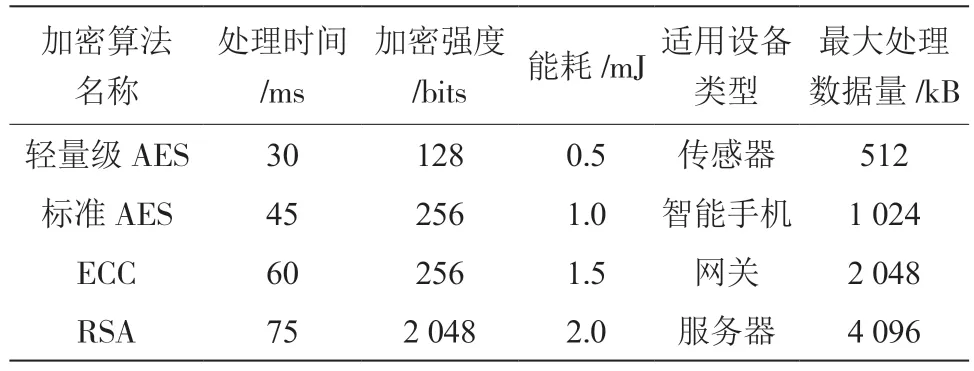

ФЪ5G ОпБӘНшЦРУҰУГёЯР§ККУҰРФјУГЬЛг·ЁЈ¬КЧПИРлҝјВЗЛг·ЁУл5G НшВзМШРФөДККЕдРФЎЈ5G НшВзөД№ШјьМШХч°ьАЁёЯКэҫЭҙ«КдЛЩВКәНөНСУіЩЈ¬Хв¶ФјУГЬЛг·ЁМбіцМШ¶ЁөДРФДЬТӘЗуЎЈАэИзЈ¬5G өДАнВЫ·еЦөЛЩВКҝЙҙп20 Gb/sЈ¬¶ш¶ЛөҪ¶ЛСУіЩАнВЫЙПҝЙөНЦБ1 msЎЈТтҙЛЈ¬јУГЬЛг·ЁұШРлФЪІ»ПФЦшФцјУҙ«КдСУіЩөДЗйҝцПВЈ¬ҙҰАнёЯЛЩҙ«КдөДКэҫЭ[4]ЎЈОӘҙЛЈ¬Лг·ЁөДјЖЛгёҙФУ¶ИРлұЈіЦФЪәПАн·¶О§ДЪЈ¬ТФұЬГв¶ФЙиұёҙҰАнДЬБҰөД№э¶ИПыәДЎЈФЪОпБӘНш»·ҫіЦРЈ¬ЙиұёөДјЖЛгДЬБҰәНөзФҙИЭБҝёчТмЎЈАэИзЈ¬Т»ёцјтөҘөДҙ«ёРЖчҝЙДЬЦ»УРУРПЮөДјЖЛгЧКФҙЈ¬¶шТ»ёцЦЗДЬНш№ШҝЙДЬУөУРёьЗҝҙуөДҙҰАнДЬБҰЎЈККУҰРФјУГЬЛг·ЁУҰДЬёщҫЭЙиұёөДДЬБҰ¶ҜМ¬өчХыјУГЬј¶ұрәНЛг·ЁёҙФУ¶ИЎЈАэИзЈ¬¶ФУЪјЖЛгДЬБҰҪПөНөДЙиұёЈ¬ҝЙДЬІЙУГЗбБҝј¶өДјУГЬЛг·ЁЈ¬ИзЗбБҝј¶°жөДAES »тНЦФІЗъПЯјУГЬЛг·ЁЈЁElliptic Curves CryptographyЈ¬ECCЈ©Ј¬¶ш¶ФУЪјЖЛгДЬБҰҪПЗҝөДЙиұёЈ¬ФтҝЙІЙУГұкЧјAES-256јУГЬЎЈ5G ОпБӘНшЦРІ»Н¬јУГЬЛг·ЁөДРФДЬИзұн1 ЛщКҫЎЈ

ұн1 5G ОпБӘНшЦРІ»Н¬јУГЬЛг·ЁөДРФДЬ

ҝјВЗОпБӘНшЙиұёФЪ5G НшВзЦРөД¶аСщРФЈ¬ёЯР§ККУҰРФјУГЬЛг·ЁөДУҰУГұШРлёІёЗёчЦЦІ»Н¬өДК№УГіЎҫ°ЎЈТФЦЗДЬіЗКРОӘАэЈ¬ЖдЦР°ьАЁҙУҪ»НЁРЕәЕөЖөҪёЯЗеЙгПсН·өДёчЦЦЙиұёЎЈФЪХвСщөДіЎҫ°ПВЈ¬Ҫ»НЁРЕәЕөЖҝЙДЬҪцРиТӘ»щұҫөДјУГЬұЈ»ӨЈ¬ТтОӘЛьҙ«КдөДКэҫЭПа¶ФІ»ГфёРЎЈҙЛКұЈ¬ҝЙІЙУГЗбБҝј¶өДјУГЬ·Ҫ·ЁЈ¬ТФјхЙЩ¶ФЙиұёРФДЬөДУ°ПмәНСУіӨөзіШКЩГьЎЈПаұИЦ®ПВЈ¬ёЯЗеЙгПсН·ФтҝЙДЬЙжј°ёьОӘГфёРөДКэҫЭЈ¬И繫№І°ІИ«јаҝШ»ӯГжЈ¬ТтҙЛРиТӘІЙУГёьЗҝөДјУГЬ·Ҫ·ЁЈ¬ИзAES-256[5]ЎЈФЪХвЦЦЗйҝцПВЈ¬ЛдИ»јУГЬ№эіМ¶ФјЖЛгЧКФҙөДРиЗуёьёЯЈ¬ө«КЗЙгПсН·НЁіЈБ¬ҪУөҪөзФҙІўУөУРҪПЗҝөДҙҰАнДЬБҰЈ¬ТтҙЛХвЦЦјУГЬІЯВФКЗҝЙРРЗТұШТӘөДЎЈ

3.2 »щУЪ5G МШРФөД°ІИ«НшВзјЬ№№ЙијЖ

3.2.1 АыУГ5G НшВзЗРЖ¬КөПЦ°ІИ«ёфАл

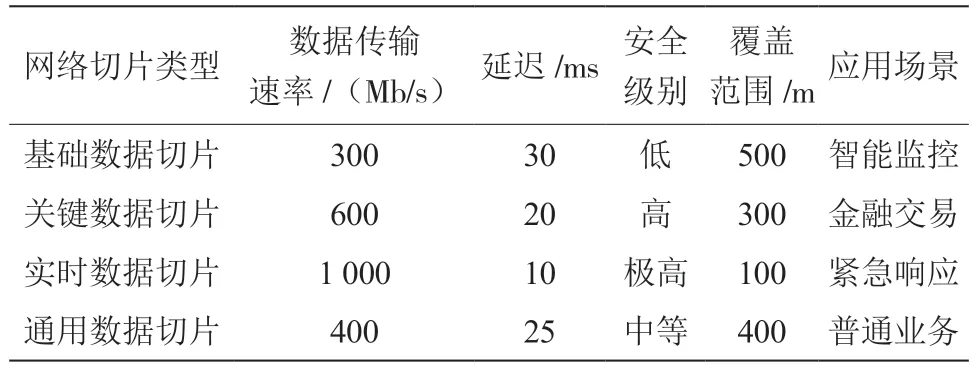

ФЪЙијЖ»щУЪ5G МШРФөД°ІИ«НшВзјЬ№№КұЈ¬НшВзЗРЖ¬јјКхКЗКөПЦКэҫЭҙ«Кд°ІИ«ёфАлөД№ШјьЎЈ5G НшВзЗРЖ¬ФКРнФЛУӘЙМФЪН¬Т»ОпАнНшВзЙПҙҙҪЁ¶аёцРйДвНшВзЈ¬ГҝёцНшВзЗРЖ¬¶јҝЙТФУРЖд¶АБўөДНшВзјЬ№№әН°ІИ«ЙиЦГЎЈХвЦЦјјКхК№өГОпБӘНшУҰУГДЬ№»ёщҫЭЖд°ІИ«РиЗуәНКэҫЭҙ«КдМШөгЈ¬СЎФс»т¶ЁЦЖПаУҰөДНшВзЗРЖ¬[6]ЎЈАэИзЈ¬ФЪТ»ёцЦЗДЬ№Өі§ЦРЈ¬ҝЙТФОӘУлЙъІъПЯЦұҪУПа№ШөД№ШјьЙиұёЕдЦГТ»ёцёЯ°ІИ«ј¶ұрөДНшВзЗРЖ¬Ј¬ёГЗРЖ¬ҝЙТФІЙУГёьЗҝөДјУГЬҙлК©әНСПёсөДКэҫЭ·ГОКҝШЦЖЎЈ¶ш¶ФУЪІ»Йжј°№ШјьІЩЧчөДЙиұёЈ¬Из»·ҫіјаІвҙ«ёРЖчЈ¬ҝЙТФЕдЦГТ»ёц°ІИ«ј¶ұрҪПөНөДЗРЖ¬Ј¬ТФУЕ»ҜКэҫЭҙ«КдР§ВКәНҪөөНФЛУӘіЙұҫЎЈ5G НшВзЗРЖ¬УГУЪ°ІИ«ёфАлөДРФДЬ¶ФұИИзұн2 ЛщКҫЎЈ

ұн2 5G НшВзЗРЖ¬УГУЪ°ІИ«ёфАлөДРФДЬ¶ФұИ

3.2.2 ¶ЛөҪ¶ЛјУГЬФЪНшВзјЬ№№ЦРөДјҜіЙ

ОӘИ·ұЈКэҫЭФЪ5G ОпБӘНшЦРөД°ІИ«ҙ«КдЈ¬¶ЛөҪ¶ЛјУГЬјјКхРиТӘұ»јҜіЙУЪХыёцНшВзјЬ№№ЎЈХвТӘЗуФЪ5GНшВзөДЙијЖіхЖЪҫНҪ«јУГЬ»ъЦЖЧчОӘәЛРДЧйіЙІҝ·ЦЎЈ¶ЛөҪ¶ЛјУГЬөДКөПЦУҰёІёЗҙУОпБӘНшЙиұёөҪНшВзәЛРДЈ¬ФЩөҪЧоЦХКэҫЭҙҰАнЦРРД»тФЖЖҪМЁөДХыёцКэҫЭҙ«Кд№эіМЎЈФЪКөК©¶ЛөҪ¶ЛјУГЬКұЈ¬РиТӘҝјВЗ5G НшВзөДёЯНМНВБҝәНөНСУіЩМШРФЎЈАэИзЈ¬¶ФУЪКөКұРФТӘЗуј«ёЯөДУҰУГЈ¬ИзЧФ¶ҜјЭК»»тФ¶іМТҪБЖЈ¬¶ЛөҪ¶ЛјУГЬЛг·ЁРиТӘУЕ»ҜТФјхЙЩјУГЬәНҪвГЬ№эіМЦРөДСУКұЈ¬И·ұЈКэҫЭҙ«КдөДКөКұРФІ»КЬУ°ПмЎЈ

3.2.3 Зҝ»ҜИПЦӨәНКЪИЁ»ъЦЖ

ФЪ»щУЪ5G МШРФөД°ІИ«НшВзјЬ№№ЙијЖЦРЈ¬Зҝ»ҜИПЦӨәНКЪИЁ»ъЦЖКЗұЈХПНшВзәНКэҫЭ°ІИ«өДБнТ»№Шјь·ҪГжЎЈУЙУЪОпБӘНшЙиұёөД¶аСщРФәНКэБҝЦЪ¶аЈ¬И·ұЈГҝёцЙиұёөДЙн·ЭөДХэИ·РФәНәП·ЁРФ¶ФУЪ·АЦ№ОҙКЪИЁ·ГОКәНКэҫЭР№В¶ЦБ№ШЦШТӘЎЈТтҙЛЈ¬5G НшВзјЬ№№УҰ°ьә¬Т»МЧИ«ГжөДЙиұёИПЦӨәНКЪИЁПөНіЎЈёГПөНіҝЙТФ»щУЪ¶аТтЛШИПЦӨ»ъЦЖЈ¬ҪбәПЙиұёУІјюұкК¶ЎўУГ»§К¶ұрҝЁЈЁSubscriber Identification ModuleЈ¬SIMЈ©ҝЁРЕПўЎўУГ»§ЖҫҫЭөИ¶аЦШИПЦӨТтЛШЈ¬МбёЯИПЦӨөД°ІИ«РФЎЈАэИзЈ¬¶ФУЪ№ШјьөДОпБӘНшЙиұёЈ¬ИзДЬФҙ№ЬАнПөНіЦРөДЦЗДЬөзұнЈ¬І»ҪцҝЙТФҪшРРіЈ№жөДГЬВлИПЦӨЈ¬»№ҝЙТФҪшРР»щУЪЙиұёМШУРұкК¶өДУІјюј¶ИПЦӨЎЈ

3.3 ГЬФҝ№ЬАнУлЙн·ЭИПЦӨ»ъЦЖ

3.3.1 ГЬФҝ№ЬАнІЯВФөДЙијЖУлКөК©

ФЪ5G ОпБӘНш»·ҫіЦРЈ¬ГЬФҝ№ЬАнІЯВФөДЙијЖәНКөК©РиТӘ·ыәП№ъјКұкЧјИзANSI X9.63 әНISO/IEC 11770-1ЎЈХвР©ұкЧј№ж¶ЁБЛГЬФҝ№ЬАнөД»щұҫТӘЗуЈ¬°ьАЁГЬФҝөДЙъіЙЎў·Ц·ўЎўҙжҙўЎўК№УГәН·ПЦ№ЎЈАэИзЈ¬ГЬФҝЙъіЙУҰІЙУГЗҝЛж»ъКэЙъіЙЖчЈ¬·ыәПFIPS 140-2 ј¶ұрөД°ІИ«ТӘЗуЎЈФЪГЬФҝ·Ц·ў№эіМЦРЈ¬УҰК№УГ»щУЪTLS 1.3РӯТйөД°ІИ«НЁРЕЗюөАЈ¬ёГРӯТйМṩёДҪшөД°ІИ«МШРФЈ¬ИзёьЗҝөДјУГЬЛг·ЁәНёьҝмөДОХКЦ№эіМЎЈҝјВЗОпБӘНшЙиұёөД¶аСщРФЈ¬ГЬФҝ№ЬАнПөНіРиТӘЦ§іЦҝз¶аЦЦЙиұёәНЖҪМЁөДјжИЭРФЎЈАэИзЈ¬ФЪТ»ёцУЙёчЦЦҙ«ёРЖчЎўЙгПсН·әНҝШЦЖөҘФӘЧйіЙөДОпБӘНшПөНіЦРЈ¬ГЬФҝ№ЬАнПөНіРиТӘДЬ№»ККУҰҙУөН№ҰәДҙ«ёРЖчөҪёЯРФДЬҙҰАнЖчөДІ»Н¬јЖЛгДЬБҰЎЈГЬФҝҙжҙў·ҪГжЈ¬¶ФУЪ№ШјьЙиұёЈ¬ИзКэҫЭЦРРДөД·юОсЖчЈ¬ҪЁТйК№УГУІјю°ІИ«ДЈҝйЈЁHardware Security ModuleЈ¬HSMЈ©АҙМбёЯГЬФҝөДОпАн°ІИ«РФЈ»¶ФУЪұЯФөЙиұёЈ¬Из№ӨТөҙ«ёРЖчЈ¬ҝЙІЙУГҝЙРЕЖҪМЁДЈҝйЈЁTrusted Platform ModuleЈ¬TPMЈ©»тИнјю»щҙЎөД°ІИ«ҙжҙўҪвҫц·Ҫ°ёЎЈ

3.3.2 Йн·ЭИПЦӨ»ъЦЖөДЙијЖУлУҰУГ

¶ФУЪЙн·ЭИПЦӨ»ъЦЖөДЙијЖәНУҰУГЈ¬РиТӘЧсСӯИзETSI TS 123 501 әН3GPP TS 33.501 өИ5G °ІИ«ұкЧјЎЈХвР©ұкЧј¶ЁТе5G НшВзЦРЙиұёЙн·ЭСйЦӨәНУГ»§Йн·ЭСйЦӨөД№эіМЎЈЙн·ЭИПЦӨ»ъЦЖУҰІЙУГ¶аТтЛШИПЦӨ·Ҫ·ЁЈ¬ҪбәПОпАнәНВЯјӯ°ІИ«ҙлК©ЎЈАэИзЈ¬ОпАн°ІИ«ҙлК©ҝЙТФ°ьАЁSIM ҝЁөДК№УГәНЙиұёМШУРөДУІјюұкК¶·ыЈ¬¶шВЯјӯ°ІИ«ҙлК©ФтҝЙТФКЗГЬВлЎўКэЧЦЦӨКй»тЙъОпК¶ұрјјКхЎЈҙЛНвЈ¬ФЪ5G ОпБӘНш»·ҫіЦРЈ¬Йн·ЭИПЦӨ»ъЦЖРиТӘҝјВЗНшВзөДёЯ¶ҜМ¬РФәНЙиұёөДБч¶ҜРФЎЈХвТвО¶ЧЕИПЦӨ»ъЦЖУҰЦ§іЦҝмЛЩЦШРВИПЦӨәН¶ҜМ¬Йн·ЭСйЦӨЎЈАэИзЈ¬¶ФУЪФЪ5G НшВзЦРТЖ¶ҜөДіөФШөҘФӘЈ¬Йн·ЭИПЦӨПөНіУҰДЬ№»ФЪәБГлј¶ұрНкіЙИПЦӨ№эіМЈ¬ТФјхЙЩНшВзЗР»»КұөДСУіЩЎЈ

4 Ҫб ВЫ

ОДХВИ«Гж5G НЁРЕјјКхФЪОпБӘНшЦРКөК©¶ЛөҪ¶ЛјУГЬІЯВФөД№Шјь·ҪГжЈ¬°ьАЁККУҰРФЗҝөДјУГЬЛг·ЁСЎФсЎў»щУЪ5G МШРФөДНшВзјЬ№№ЙијЖТФј°ГЬФҝ№ЬАнУлЙн·ЭИПЦӨ»ъЦЖөДКөК©ЎЈСРҫҝЦёіцЈ¬ЛжЧЕ5G јјКхөДҝмЛЩ·ўХ№әНОпБӘНшУҰУГөДИХТжЖХј°Ј¬И·ұЈКэҫЭҙ«КдөД°ІИ«РФұдөГУИОӘЦШТӘЎЈОДХВЙоИлМҪМЦИзәОФЪ5G »·ҫіПВНЁ№эёЯР§ЗТККУҰРФЗҝөДјУГЬЛг·ЁЎў°ІИ«өДНшВзјЬ№№ЙијЖТФј°СПёсөДГЬФҝ№ЬАнУлЙн·ЭИПЦӨ»ъЦЖАҙұЈХПОпБӘНшЦРөДКэҫЭ°ІИ«ЎЈХвР©ІЯВФөДКөК©Ј¬І»ҪцМбёЯОпБӘНшФЪ5G »·ҫіПВөД°ІИ«РФЈ¬ТІОӘОҙАҙОпБӘНш°ІИ«МṩБЛҝЙҝҝөДІОҝјЎЈ